约 750 万美元损失,Jimbos Protocol 被闪电贷攻击事件分析

2023-05-2812:10

Numen Cyber Labs

2023-05-28 12:10

Numen Cyber Labs

2023-05-28 12:10

收藏文章

订阅专栏

根据 NUMEN 链上监控显示,May-28-2023 12:24:52 AM +UTC, Arbitrum 链上 JimboController 遭到攻击,损失 4,090 枚 ETH,价值约 750 万美元。

目前攻击者已将所有 ETH 跨链至 Ethereum。

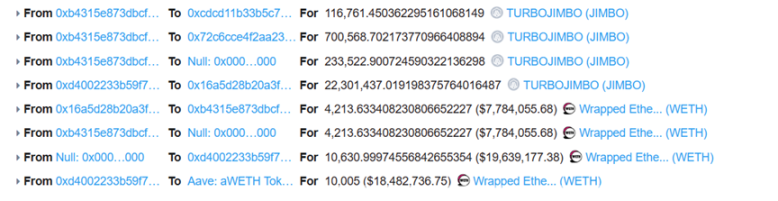

资金转移地址:

0x5f3591e2921d5c9291f5b224e909ab978a22ba7e

攻击者地址:

攻击流程

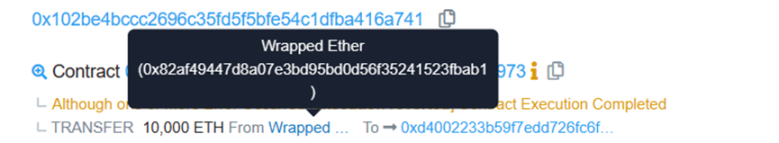

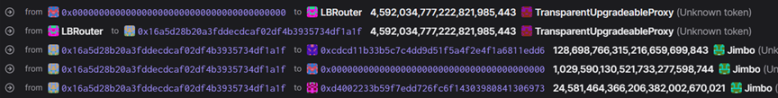

1.攻击者通过闪电贷借取 10,000 枚 ETH 作为初始资金。

2.随后将 ETH 在[ETH-JIMBO]交易对兑换获取大量 JIMBO,并拉高了 JIMBO 的价格。

3.攻击者向

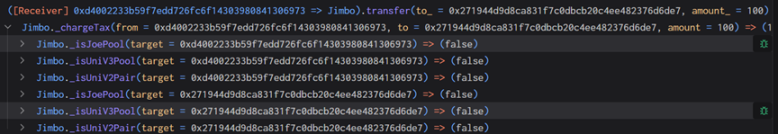

JimboController 合约转移了 100 枚 JIMBO 代币。

4.调用

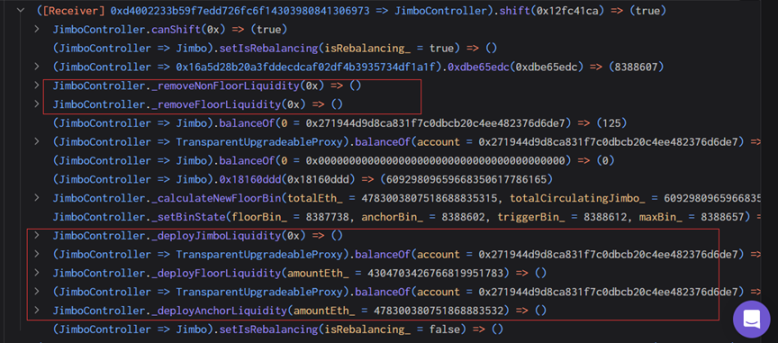

JimboController.shift() 重新更新交易对池子数量。

5.之后将获取到的 JIMBO 兑换为 ETH 并归还闪电贷,获利离场。

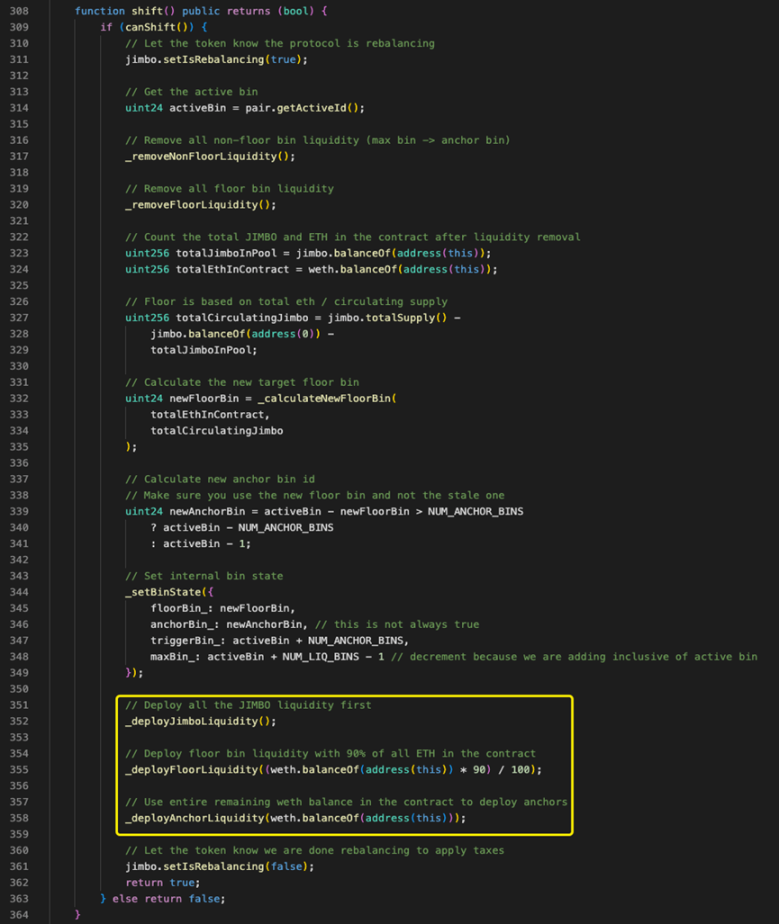

本次攻击利用了 JimboController 合约中的漏洞,它允许任意人使用 shift() 函数让合约执行移除和添加流动性操作,shift() 函数会把该合约的资金拿去添加流动性,以至于 JimboController 合约的 WETH 会被全部添加流动性。

这时候由于池子中 WETH 和 JIMBO 的价格并不平衡,在添加流动性时会根据当前价格计算所需代币数量,导致攻击者可以获得更多的 WETH。

【免责声明】市场有风险,投资需谨慎。本文不构成投资建议,用户应考虑本文中的任何意见、观点或结论是否符合其特定状况。据此投资,责任自负。

相关标签

copyright © 2022 - 2026 Foresight News